Quatro pessoas foram presas na Coreia do Sul por hackear câmeras de vigilância caseiras instaladas em residências ou empresas. O objetivo deles era obter fitas sexuais e vendê-las em um site pornográfico global.

Segundo as autoridades coreanas, os quatro suspeitos não agiram em conjunto. Eles foram presos separadamente. Esses tipos de câmeras, chamadas IP (“Internet Protocol” em inglês), que se conectam a uma rede para que seus proprietários possam vê-las de outros locais, normalmente são utilizadas para monitorar crianças, idosos, animais de estimação ou por questões de segurança. Mas a transmissão de conteúdo pela Internet os torna muito vulneráveis. São dispositivos cujas senhas vêm predefinidas de fábrica e que, caso não sejam alteradas, podem ser facilmente rastreadas ou exploradas por hackers. hackers. Existem páginas populares na Internet que fornecem transmissões ao vivo de dezenas de milhares de câmeras, principalmente em locais públicos ou concentradas ao ar livre.

Um dos detidos, um homem desempregado, conseguiu ter acesso a 63 mil câmaras, criou 545 vídeos de conteúdo sexual e ganhou cerca de 20 mil euros em criptomoedas com a sua venda. Outro suspeito foi um funcionário de escritório que teve acesso a 70 mil câmaras, criou 648 vídeos e ganhou cerca de 10 mil euros. Estes mais de mil vídeos constituem, segundo as autoridades, 62% do material publicado no site pornográfico global, que contém gravações de vários países. A polícia coreana está trabalhando com autoridades de outros países para tentar acabar com isso.

Outros dois foram presos hackeado menos câmeras e não vendiam conteúdo, mas o armazenavam em seus dispositivos. As autoridades disseram a 58 vítimas que foram afetadas por isso hackear. A polícia sul-coreana também prendeu três pessoas que compraram esse tipo de material online, o que também é crime.

Apesar da escala e do impacto deste ataque, incidentes como este ocorrem com bastante frequência devido à facilidade de acesso para quem tem algum conhecimento técnico. Em novembro passado, ocorreu um incidente semelhante na Índia: hackers Eles venderam quase 50 mil clipes filmados em hospitais, escolas e residências em todo o país. As autoridades atribuíram a simplicidade do processo técnico ao uso de três programas que servem para localizar câmeras em uma determinada região, abrir portas que permitem a comunicação remota e, em seguida, um acesso mais complexo às suas senhas.

Houve outros casos notáveis nos últimos anos, como a vulnerabilidade de 150.000 câmeras Verkada em 2021 ou um relatório de junho deste ano em que foram encontradas mais de 40.000 câmeras CCTV transmitindo informações abertamente na Internet.

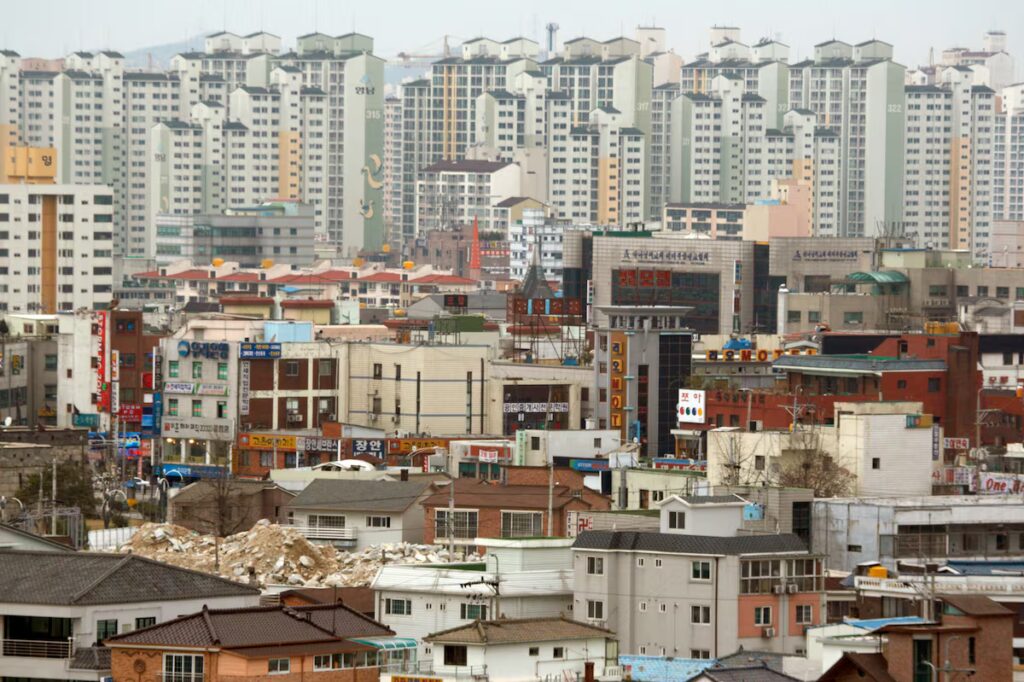

Conclusão destes cáqui é que provavelmente existem centenas de milhares de câmeras focadas em edifícios públicos e privados que são facilmente acessíveis remotamente. A combinação de dispositivos inseguros, utilizadores mal informados e a utilização generalizada destes tipos de câmaras cria um ecossistema propenso a abusos em grande escala. A melhor solução, segundo especialistas, é alterar as senhas que vêm de fábrica por padrão, atualizar firmware (software interno que permite o funcionamento do dispositivo) e restrições de acesso remoto.